概要

今回の実験レポートは、「ダークウェブ(Dark Web)」についての調査と観察です。

まず、インターネットのウェブを構成する「サーフェスウェブ」「ディープウェブ」「ダークウェブ」の3つの層について定義を明確にします。

次に、ダークウェブへのアクセスに不可欠な匿名化技術である「Tor (The Onion Router)」の仕組み、利点、リスクについて解説します。

最後に、Torブラウザを用いて実際にダークウェブを観察し、そこから得られた知見とセキュリティ的な考察をまとめます。

1. ダークウェブとは (ウェブの層構造)

インターネット上のウェブサイトは、そのアクセス性や検索エンジンによる検出可能性によって、しばしば「氷山」に例えられ、大きく3つの層に分類されます。

1-1. サーフェスウェブ(Surface Web)

意味

サーフェスウェブとは、一般の検索エンジン(例えば Google 検索 や Bing 等)でインデックス(検索可能)され、普通のブラウザ(例:Mozilla Firefox、Google Chrome 等)からアクセス可能なウェブサイト群を指します。

特徴

- 検索エンジンのクローラー(巡回プログラム)がリンクをたどってインデックスに登録できる。

- 多くの一般ユーザーが日常的に使う Web サイト(ニュースサイト、ブログ、ECサイト、SNS公開ページなど)が含まれます。

- 通常のブラウザ・通常の構成で閲覧可能。特別な設定不要。

- 全インターネット情報の中では、比較的小さい割合を占めるとされる(「氷山の一角」メタファーで語られることがあります)。

留意点

ただし「アクセスしやすい=安全」というわけではなく、フィッシング詐欺サイト、偽情報、マルウェア配布などリスクもあります。サーフェスであっても油断できません。

1-2. ディープウェブ(Deep Web)

意味

ディープウェブとは、検索エンジンのインデックス(クローラー)が巡回・登録できないため、一般検索から“見つけられない”ウェブページ・コンテンツを指します。例えば、ログインが必要、リンク構造がクロール不能、ロボット排除がかかっている、などの理由でインデックスされないものです。

構造・中身の例

- オンラインバンキングの口座残高ページ、メールサービスの受信箱など、認証が必要で外部クローラーがアクセスできないページ。

- 学術論文データベース、法務・医療・行政のウェブポータル、企業内イントラネットなど。

- 動的に生成されるページ(検索フォーム後に結果が出る)、リンクが外部からほとんど参照されていないページなど。

- インデックスされていないため、検索エンジン経由では“探しにくい”という意味で「深層にある」と喩えられます。

特徴

- 利用自体は合法・一般的な用途がほとんど(認証付き情報、プライベート用途、企業内部など)。

- アクセスには通常のブラウザで可能(特別な暗号化ネットワークが必要というわけではない)ものが多い。

- 規模は非常に大きく、サーフェスウェブをはるかに超えると言われています。

セキュリティ観点から

- 認証情報やプライベートデータが多く含まれるため、不適切な公開(例えばパブリック検索可能になってしまった内部データベースなど)が情報漏洩の原因になります。

- “存在は知っているがアクセスは難しい”という性質があるため、セキュリティ運用・監視対象として重要です。

1-3. ダークウェブ(Dark Web)

意味

ダークウェブとは、ディープウェブの中でもさらに「匿名化された専用ネットワーク上にある」「通常のブラウザ・通常のアクセス方式ではアクセスできない」領域を指すことが多いです。つまり、「どこかに隠されたウェブ」のうち、特別な手段(例えば Tor Browser や I2P 等)を使ってアクセスされる部分です。

構造・中身の例

- 「.onion」ドメインなど、通常の DNS 表記・普通のインターネット公開構造ではないもの。

- 匿名化、暗号化、ノードを複数経由するなど、追跡困難な通信方式を用いるもの。

- 興味・関心・リスクの高い用途:データ流出・売買、ダークマーケット、匿名コミュニケーション、報道/告発者の利用など。

代表的な例(シルクロード):ダークウェブの「ダークマーケット」として最も有名だったのが「シルクロード(Silk Road)」です。これはTorネットワーク上に存在し、主に違法薬物などが匿名で取引されていましたが、2013年にFBIによって摘発され、閉鎖されました。この事件は、ダークウェブの匿名性が犯罪に利用される実態と、当局による追跡の可能性の両方を示した象徴的な事例です。

特徴

- 規模としてはディープウェブ内でもかなり小さい部分。

- アクセスには特殊なブラウザや設定が必要。通常の検索エンジンではほぼ検出できません。

- 「匿名性」「追跡困難性」が特徴である一方、違法・リスクの高い活動と関連付けられることが多い。

- ただし、すべてが違法というわけではなく、検閲回避・匿名での情報発信など、合法的な目的での利用もあります。

2. Tor (The Onion Router) とは

Torとは「The Onion Router(ジ・オニオン・ルーター)」の略称で、匿名通信を実現するためのネットワークシステムです。

主に「ダークウェブへのアクセス」や「検閲の回避」に利用されますが、本質は「通信経路を匿名化する技術」です。

2-1. 基本の仕組み

Torの仕組みは「多段中継」によって通信経路を隠すことです。

クライアントから目的のサイトへ到達するまでに、複数の中継ノード(リレー)を経由します。

例

クライアント → ノードA → ノードB → ノードC → 目的のサーバー

このとき、

- ノードAは「クライアントのIPアドレス」は知っているが、最終的な目的地は知らない。

- ノードC(出口ノード)は「目的地のサーバー」は知っているが、「誰がアクセスしたか」は知らない。

- ノードBはその中継点として、前後のノードしか知らない。

この構造により、送信者と受信者を完全に対応づけることが極めて困難になります。

2-2. 「オニオン(玉ねぎ)」の意味

Torの通信は「多層暗号化(layered encryption)」を行います。

送信データは複数の暗号層で包まれており、各ノードは自分に対応する暗号層しか解読できません。

イメージとしては「玉ねぎの皮を1枚ずつむいて中身に近づく」構造。 このため「Onion Router」という名称が付いています。

2-3. Torブラウザ

Torネットワークに接続するための専用ブラウザが「Tor Browser」です。

Firefoxをベースに作られ、通信経路を自動でTorネットワーク経由にします。

特徴:

- IPアドレスがランダムな出口ノード経由で変化する

- Cookieや履歴を最小限に抑える

- JavaScriptやトラッキングをデフォルトで制限

- HTTPS接続を強制(HTTPS Everywhere内蔵)

2-4. Torでアクセスできるサイト (.onion)

Torでは「.onion」という特別なドメインを使用します。

これらは通常のDNSには登録されておらず、Torネットワーク内部からのみ解決・アクセス可能です。

例:

http://facebookcorewwwi.onion/ (Facebookの公式Torサイト)

.onionサイトは匿名性が高いため、

・検閲を受ける国での自由な情報発信

・ジャーナリストや内部告発者の安全な通信

などの合法的用途もあります。

2-5. 利点とリスク

利点

- IPアドレスが追跡されにくい

- 通信経路が匿名化され、プライバシー保護に強い

- 検閲国家などで自由なアクセスを可能にする

リスク

- 出口ノードが暗号化されていないHTTP通信を盗聴できる可能性がある

- マルウェアやフィッシングサイトが混在する

- 通信速度が遅い(複数ノード経由のため)

3. VPN (Virtual Private Network) とは

VPN(Virtual Private Network:仮想プライベートネットワーク)とは、インターネット上に「仮想的な専用線」を構築し、安全な通信経路を確立する技術です。

3-1. 本来の目的(暗号化とセキュリティ)

VPNの主な目的は、通信の安全性を確保することです。

通信データを「トンネリング」と呼ばれる技術でカプセル化し、その内容を暗号化します。これにより、例えばカフェや空港などの公共Wi-Fiを利用する際でも、第三者による通信の傍受(盗聴)や改ざんを防ぐことができます。(以前実験を行ったARPスプーフィングへの対策にも有効です。)

また、リモートワークで自宅から会社の内部ネットワークに安全に接続したり、地理的な制限(ジオブロッキング)があるコンテンツにアクセスしたりするためにも利用されます。

3-2. 悪用の側面(ノーログポリシー)

VPNは通信経路のIPアドレスを、VPNサーバーのIPアドレスに置き換えるため、アクセス元を隠蔽する効果があります。

VPNサービス事業者の中には、利用者のプライバシーを最大限に保護するため、「ノーログポリシー(No-Logs Policy)」を掲げている場合があります。これは、利用者の接続日時、アクセス先、通信内容といったログ(記録)を一切保存しないという運営方針です。

このポリシー自体はプライバシー保護に有効ですが、その匿名性を悪用し、サイバー攻撃やその他の違法行為の痕跡を消すためにVPNが利用されることもあります。ログが残らないため、攻撃者の特定や犯罪捜査が困難になるという問題点も抱えています。

4. 観察 (Torブラウザによるアクセス)

ここでは、Torブラウザを使用して実際にダークウェブ上のWebページ(.onionサイト)にアクセスし、観察した内容を記述します。

環境設定と留意点

- 環境: 安全を期すため、仮想マシン(VM)上のKali Linux環境にTorブラウザをインストールして使用し、ホストOSとの通信は遮断しました。

- 通信の暗号化:Torを利用することはもちろんですが、念のためNord VPNのダブルVPN機能を有効にしました。

- 実験内容:悪用と気軽に手を出してしまうことを防止するため、具体的な手法は割愛させていただきますが、今回はサーフェスウェブの検索エンジンと比較した際のインデックス精度の違いや、表示されるサイトの傾向を観察しました。

実際のアクセス風景

様々なプロキシーを経由していることなどもあり通信速度はかなり遅いです。到底普段使いは推奨できません。

FaceBookや個人のWebページなど違法性の内サイトもちらほら確認できました。

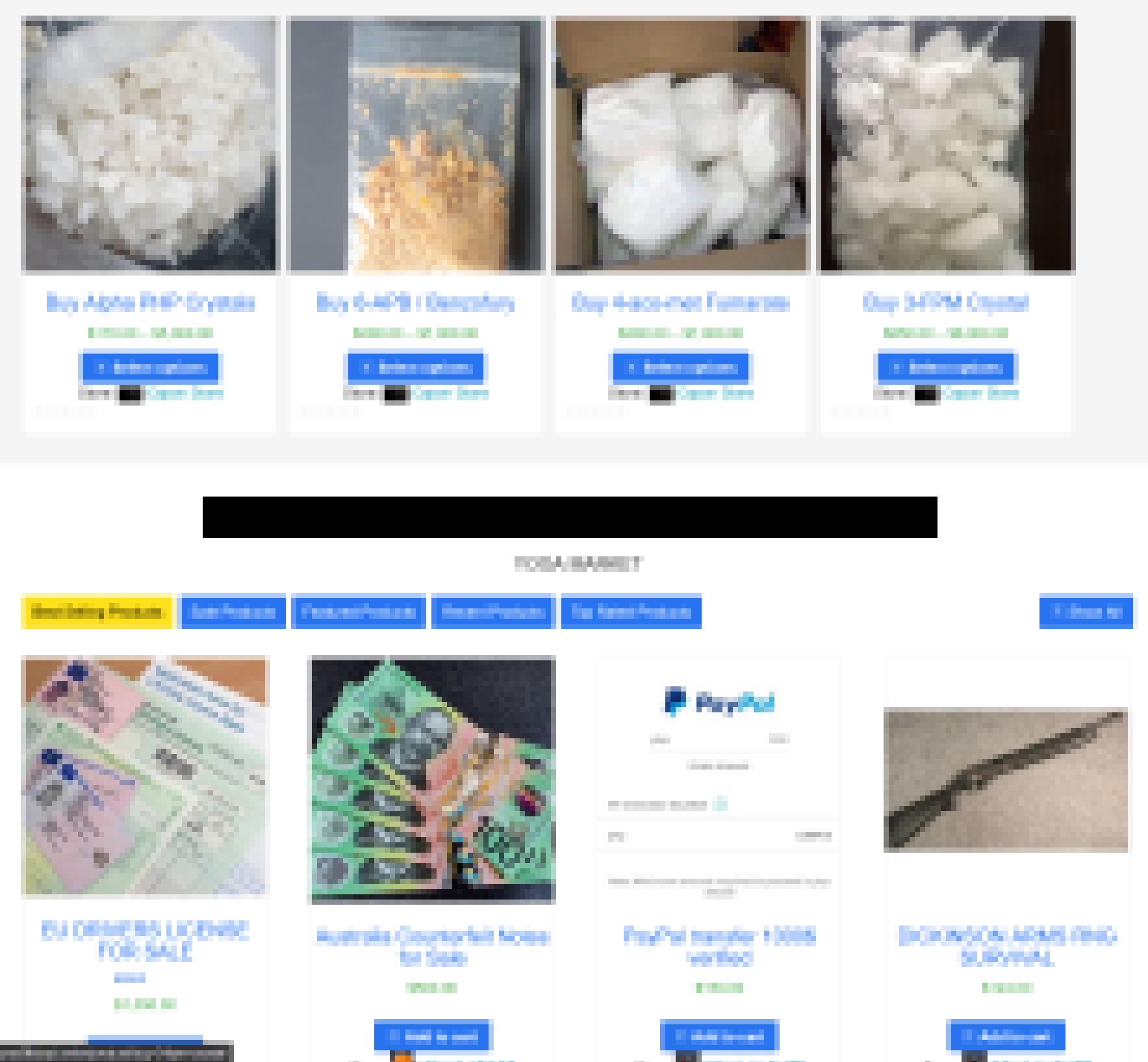

しかし、実際にダークウェブにアクセスしてみると、予想以上に違法なサイトへのアクセスが容易であることが分かりました。

私がアクセスしたサイトでは、銃、薬物、偽造ID、漏洩した情報類などが通販形式でやり取りできるサイトが多数ありました。また、そのほとんどのサイトが決済で利用するのはBitcoinなどの仮想通貨でした。

これは仮想通貨の特性上、匿名性が高く、もしサイトが摘発されても購入者はその匿名性から検挙を逃れることができる可能性が高いためだと思われます。

5. 感想と考察

今回の調査と観察を通じて得られた感想と、セキュリティの観点からの考察を記述します。

感想:

「ダークウェブ」という言葉から想像される混沌としたイメージとは異なり、多くのサイトが(デザインは古風だが)整然と機能していることに驚いた。一方で、明らかに違法な情報やサービスが公然と取引されている様子も確認でき、匿名化技術が両義的な性質を持つことを実感した。

考察 (セキュリティの観点から):

匿名化技術は、政治的弾圧から逃れるジャーナリストや活動家にとっては強力な「盾」となる一方で、サイバー犯罪者にとっても追跡を逃れるための「隠れ蓑」となっている。

特に、ランサムウェアグループがリークサイトのホスティングに.onionドメインを使用している事実は、防御側(ブルーチーム)が脅威インテリジェンスを収集する上で、ダークウェブの監視が不可欠であることを示している。

また、出口ノードにおける盗聴リスクを再認識し、Tor利用時であってもHTTPS通信(エンドツーエンドの暗号化)が重要であることを確認した。

まだコメントはありません。